搜索到

14

篇与

的结果

-

测量无线网络性能的三种方法 量化网络在个体用户上体验一直是很困难的工作,而测量无线网络性能的挑战性则更高。因为WLAN环境确实非常复杂,因此真的没有任何一个工具可以一次性测量无线性能的各个方面。通常,网络支持人员能够采用的最佳方法是使用大量的工具尽可能详尽地描绘出无线环境的运行情况。这个工作的目标是:了解网络有多“健康”,同时确定在网络特定位置的各个客户端在特定时刻所消耗Wi-Fi带宽的数量。寻找正确的工具只是做对了一半在描绘大网络环境视图时,我们不仅明确有哪些工具可以使用,更要理解一点:获得各个工具所提供的数据只是全部工作的一半。如果你的大型网络中包含一个复杂的网络管理系统(NMS)——如思科、Aruba等,那么你可能没有能够支持一些较小型环境(如Ubiquiti或AirTight)的诊断工具。但是,即使有最好的“内置”方法能够帮助我们理解当前网络状态,那么除了了解WLAN一些简单指标,如“AP正常/断线”及客户端计数,每一个方法又如何帮助我们理解更深层次的问题呢?内置方法无论是NMS、企业无线接入端(AP)或所使用的客户端设备,它们通常都能够给我们报告一些非常宝贵的知识,如:• 客户端设备:这里有很多不同的情况。MacBook Pro可以查看它所连接的特定AP(MAC地址),该AP的数据传输速度,以及信号强度及WLAN适配器所接收信号的质量。Windows PC或Android智能手机则只能查看到数据传输速度。• AP/控制器:在管理接口上,我们可以实时查看所连接的客户端,他们所在的服务集标识符,连接明细及所传输的流量数。但是,这里通常看不到流量类型。• NMS:网络管理系统有很多变体,有的只是简单的监控工具,有的则是带有强大报表工具和分析引擎的配置框架。根据自己所使用的特定NMS供应商及授权方式,我们可能可以集中或单独查看各个客户端所使用的应用程序,以及整体情况的“整洁”程度,这些可由系统中任意AP测量得到——包括当前测量值和历史测量值。此外,可能会有一些简单的客户端故障修复工具,它们可以报告一个指定客户端出现的身份验证或相关流程的出错情况。 这些基本的支持元素经常被用于确定系统的无线端是否正常,但是它们通常无法确定一些关键服务(如DNS)的延迟问题,也无法确定WLAN中某个客户端是否能正常播放网络视频。通常,我们必须采购额外的工具来处理这些问题。服务保证及应用性能管理无线网络的服务保证是指通过真实及虚拟的事务来检验网络,从而确定它的关键性能指标(KPI)。你或测试平台供应商负责定义这些KPI。它们可能包括返回Active Directory后台的DNS解析、Spotify响应速度或各种其他指标。在这个领域的高端产品是一些基于硬件的传感器堆叠设备,它们可以持续测量KPI,然后将数据报告给管理服务器(7signal和Spirent Communications公司的Axon都是这类产品)。这些平台在功能上很强大,它们主要针对于一些大型WLAN环境,这些环境有足够的资金和意愿去保证复杂环境获得绝对可靠的Wi-Fi性能。同时,由于市场领军的Wi-Fi系统及必备的NMS支持系统价格高昂,所以我更愿意了解它们提供的服务保证功能——而不是多购买一层硬件。其他的服务保证工具则更多体现的是战略意义,而只有较少的KPI考虑。我最喜欢的产品之一是Fluke Networks各个版本的AirCheck平台。AirCheck有一个独立的手持设备,也有支持Windows和Android设备的应用程序版本,它定价方式允许多个员工共同使用一个副本,支持测量DNS、DHCP、流媒体及一整套的按需测试。如果7signal或Axon价格过高,那么任何WLAN环境都可以根据自己的需要购买某一个版本的AirCheck或其他类似的工具。在WLAN之外,就是吸引很多人的应用性能管理。在这个领域,类似eBay和PayPal的公司可以用Crittercism和AppDynamics这样的产品来确定他们的服务在移动端的运行性能。虽然这些无线网络性能服务并不是WLAN管理员工具箱的标配服务,但是它们确实有许多我们可能会用到的服务保证工具。从这个角度看,它们值得我们去了解。客户端App及基于浏览器的工具也有一定的帮助有许多App可以从各个客户端的位置执行网络性能的基本测试,包括使用广泛的Speedtest.net应用(支持iOS和Android设备)及Ixia的Mobile Chariot Endpoint。如果能够让用户安装同一个应用,然后在相同的终端上测试,并报告故障的检测结果,那么即使是免费版本也一定的价值。但是,细节上有一些困难;在相同位置上对同一台速度测试服务器执行测试,我的双步11ac平板会出现与第一代iPad不同的结果。这两种结果都有其自身价值,但是你必须仔细地根据原始数据来得出最终结论。虽然我们只是讲到了一些表面的东西,但是我希望读者已经大体上了解了可以帮助管理员测试WLAN用户体验的各种方法。对于大多数人来说,从发展成为重要基础架构片段以来,Wi-Fi环境已经被人忽视很长时间了,随着更多的客户端和网络服务进入,无线网络越来越需要我们小心照看了。WLAN复杂性要求使用合理的支持策略,但是每一种环境有其自身的灵活处理方法。同时,你一定不愿意在遇到问题之后才去考虑性能监控策略。要调研相关方法,标准化有能力购买和从不同角度(网络、客户端等)去解决问题的工具,然后真正用它们去执行基准测试和故障修复。当故障减少后,客户一定会感谢你;当故障出现时,你的响应也会变得更加高效。

测量无线网络性能的三种方法 量化网络在个体用户上体验一直是很困难的工作,而测量无线网络性能的挑战性则更高。因为WLAN环境确实非常复杂,因此真的没有任何一个工具可以一次性测量无线性能的各个方面。通常,网络支持人员能够采用的最佳方法是使用大量的工具尽可能详尽地描绘出无线环境的运行情况。这个工作的目标是:了解网络有多“健康”,同时确定在网络特定位置的各个客户端在特定时刻所消耗Wi-Fi带宽的数量。寻找正确的工具只是做对了一半在描绘大网络环境视图时,我们不仅明确有哪些工具可以使用,更要理解一点:获得各个工具所提供的数据只是全部工作的一半。如果你的大型网络中包含一个复杂的网络管理系统(NMS)——如思科、Aruba等,那么你可能没有能够支持一些较小型环境(如Ubiquiti或AirTight)的诊断工具。但是,即使有最好的“内置”方法能够帮助我们理解当前网络状态,那么除了了解WLAN一些简单指标,如“AP正常/断线”及客户端计数,每一个方法又如何帮助我们理解更深层次的问题呢?内置方法无论是NMS、企业无线接入端(AP)或所使用的客户端设备,它们通常都能够给我们报告一些非常宝贵的知识,如:• 客户端设备:这里有很多不同的情况。MacBook Pro可以查看它所连接的特定AP(MAC地址),该AP的数据传输速度,以及信号强度及WLAN适配器所接收信号的质量。Windows PC或Android智能手机则只能查看到数据传输速度。• AP/控制器:在管理接口上,我们可以实时查看所连接的客户端,他们所在的服务集标识符,连接明细及所传输的流量数。但是,这里通常看不到流量类型。• NMS:网络管理系统有很多变体,有的只是简单的监控工具,有的则是带有强大报表工具和分析引擎的配置框架。根据自己所使用的特定NMS供应商及授权方式,我们可能可以集中或单独查看各个客户端所使用的应用程序,以及整体情况的“整洁”程度,这些可由系统中任意AP测量得到——包括当前测量值和历史测量值。此外,可能会有一些简单的客户端故障修复工具,它们可以报告一个指定客户端出现的身份验证或相关流程的出错情况。 这些基本的支持元素经常被用于确定系统的无线端是否正常,但是它们通常无法确定一些关键服务(如DNS)的延迟问题,也无法确定WLAN中某个客户端是否能正常播放网络视频。通常,我们必须采购额外的工具来处理这些问题。服务保证及应用性能管理无线网络的服务保证是指通过真实及虚拟的事务来检验网络,从而确定它的关键性能指标(KPI)。你或测试平台供应商负责定义这些KPI。它们可能包括返回Active Directory后台的DNS解析、Spotify响应速度或各种其他指标。在这个领域的高端产品是一些基于硬件的传感器堆叠设备,它们可以持续测量KPI,然后将数据报告给管理服务器(7signal和Spirent Communications公司的Axon都是这类产品)。这些平台在功能上很强大,它们主要针对于一些大型WLAN环境,这些环境有足够的资金和意愿去保证复杂环境获得绝对可靠的Wi-Fi性能。同时,由于市场领军的Wi-Fi系统及必备的NMS支持系统价格高昂,所以我更愿意了解它们提供的服务保证功能——而不是多购买一层硬件。其他的服务保证工具则更多体现的是战略意义,而只有较少的KPI考虑。我最喜欢的产品之一是Fluke Networks各个版本的AirCheck平台。AirCheck有一个独立的手持设备,也有支持Windows和Android设备的应用程序版本,它定价方式允许多个员工共同使用一个副本,支持测量DNS、DHCP、流媒体及一整套的按需测试。如果7signal或Axon价格过高,那么任何WLAN环境都可以根据自己的需要购买某一个版本的AirCheck或其他类似的工具。在WLAN之外,就是吸引很多人的应用性能管理。在这个领域,类似eBay和PayPal的公司可以用Crittercism和AppDynamics这样的产品来确定他们的服务在移动端的运行性能。虽然这些无线网络性能服务并不是WLAN管理员工具箱的标配服务,但是它们确实有许多我们可能会用到的服务保证工具。从这个角度看,它们值得我们去了解。客户端App及基于浏览器的工具也有一定的帮助有许多App可以从各个客户端的位置执行网络性能的基本测试,包括使用广泛的Speedtest.net应用(支持iOS和Android设备)及Ixia的Mobile Chariot Endpoint。如果能够让用户安装同一个应用,然后在相同的终端上测试,并报告故障的检测结果,那么即使是免费版本也一定的价值。但是,细节上有一些困难;在相同位置上对同一台速度测试服务器执行测试,我的双步11ac平板会出现与第一代iPad不同的结果。这两种结果都有其自身价值,但是你必须仔细地根据原始数据来得出最终结论。虽然我们只是讲到了一些表面的东西,但是我希望读者已经大体上了解了可以帮助管理员测试WLAN用户体验的各种方法。对于大多数人来说,从发展成为重要基础架构片段以来,Wi-Fi环境已经被人忽视很长时间了,随着更多的客户端和网络服务进入,无线网络越来越需要我们小心照看了。WLAN复杂性要求使用合理的支持策略,但是每一种环境有其自身的灵活处理方法。同时,你一定不愿意在遇到问题之后才去考虑性能监控策略。要调研相关方法,标准化有能力购买和从不同角度(网络、客户端等)去解决问题的工具,然后真正用它们去执行基准测试和故障修复。当故障减少后,客户一定会感谢你;当故障出现时,你的响应也会变得更加高效。 -

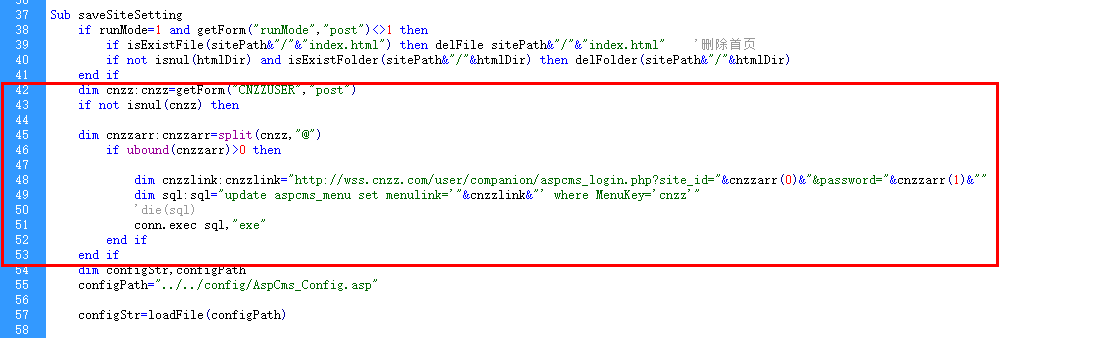

解决aspcms cnzz统计无法清除CNZZ参数值 解决aspcms cnzz无法清除CNZZ参数值,cnzz设置后返回-1 和 -2错误。修改后台路径admin/_system/AspCms_SettingFun.asp修改前 修改后框内代码 替换成(41行位置)如图dim cnzz:cnzz=getForm("CNZZUSER","post") dim cnzzlink,sql if not isnul(cnzz) then dim cnzzarr:cnzzarr=split(cnzz,"@") if ubound(cnzzarr)>0 then cnzzlink="http://wss.cnzz.com/user/companion/aspcms_login.php?site_id="&cnzzarr(0)&"&password="&cnzzarr(1)&"" sql="update aspcms_menu set menulink='"&cnzzlink&"' where MenuKey='cnzz'" 'die(sql) conn.exec sql,"exe" end if else cnzzlink=sitePath&"_expand/_statistics/AspCms_CNZZ.asp" sql="update aspcms_menu set menulink='"&cnzzlink&"' where MenuKey='cnzz'" 'die(sql) conn.exec sql,"exe" end if处理过后就能在网站参数设置里面删除原本的cnzz参数值并保存成功。而后在重新申请cnzz接口参数值。复制去Google翻译翻译结果

解决aspcms cnzz统计无法清除CNZZ参数值 解决aspcms cnzz无法清除CNZZ参数值,cnzz设置后返回-1 和 -2错误。修改后台路径admin/_system/AspCms_SettingFun.asp修改前 修改后框内代码 替换成(41行位置)如图dim cnzz:cnzz=getForm("CNZZUSER","post") dim cnzzlink,sql if not isnul(cnzz) then dim cnzzarr:cnzzarr=split(cnzz,"@") if ubound(cnzzarr)>0 then cnzzlink="http://wss.cnzz.com/user/companion/aspcms_login.php?site_id="&cnzzarr(0)&"&password="&cnzzarr(1)&"" sql="update aspcms_menu set menulink='"&cnzzlink&"' where MenuKey='cnzz'" 'die(sql) conn.exec sql,"exe" end if else cnzzlink=sitePath&"_expand/_statistics/AspCms_CNZZ.asp" sql="update aspcms_menu set menulink='"&cnzzlink&"' where MenuKey='cnzz'" 'die(sql) conn.exec sql,"exe" end if处理过后就能在网站参数设置里面删除原本的cnzz参数值并保存成功。而后在重新申请cnzz接口参数值。复制去Google翻译翻译结果 -

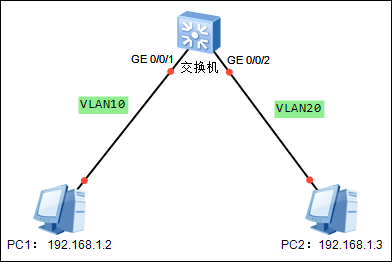

交换机VLAN技术-VLAN划分 江湖各位大侠重温了VLAN的基础知识,是否想过4094个VLAN可以怎样划分,哪种方式又是好用简单的?特地整理了一番,给各位大侠把玩把玩。VLAN划分的方式:Ø 基于接口划分VLAN: 根据交换机接口分配VLAN ID。配置简单,可以用于各种场景。Ø 基于MAC划分VLAN:根据报文的源MAC地址分配VLAN ID。经常用在用户位置变化,不需要重新配置VLAN的场景。Ø 基于子网划分VLAN: 根据报文的源IP地址分配VLAN ID。一般用于对同一网段的用户,进行统一管理的场景。Ø 基于协议划分VLAN: 根据报文的协议类型分配VLAN ID。适用于对具有相同应用或服务的用户,进行统一管理的场景。Ø 基于匹配策略划分VLAN:根据指定的策略(譬如匹配报文的源MAC、源IP和端口)分配VLAN ID。适用于对安全性要求比较高的场景。几种划分VLAN的各种方式中,基于接口划分VLAN,是最常用最简单的方式,那么到底怎么配置,怎么使用呢?在配置使用之前,先来和小编回顾一下端口常用的链路类型吧。access:用于交换机和PC相连;trunk:用于交换机和交换机相连;hybrid:即可以用于交换机和PC相连,也可以用于交换机和交换机相连。使用hub链路交换机时,经常使用这种类型的。好了,下面小编以实际组网为例,讲解一下基于接口划分VLAN的配置。场景说明1: 一台交换机两个用户,怎么通过接口划分VLAN从而实现隔离呢(VLAN就是为了广播域隔离,各位大侠没有忘记吧)Ø 先来看看同一网段的两台PC直接和交换机相连,不进行划分VLAN,是否可以ping通呢?从上图可知,是可以ping通的,这是为什么呢?因为缺省情况下,华为交换机的接口都默认加入VLAN 1,两台PC直接和交换机相连,只要属于同一个网段,就可以互通。Ø 那么怎么通过VLAN实现隔离呢?只要把接口加入到不同的VLAN,就可以了。例如交换机GE0/0/1和GE0/0/2端口分别以access类型加入VLAN 10 和VLAN 20 。Ø 此时,两台PC基于接口划分到不同VLAN中,互连不能ping通,实现了隔离。 场景说明2:跨交换机,4个用户,怎么通过接口划分VLAN实现隔离和互通呢?如下图:缺省情况下,4台PC属于同一网段,相互可以ping通。假设PC1和PC2属于同一部门,PC3和PC4属于同一部门。如何通过配置基于接口的VLAN,实现同一部门之间可以互访,不同部门之间不能互访呢?Ø 同一个部门两个用户PC1 和 PC2划分到同一个VLAN100。交换机1的 GE0/0/1和交换机2的GE0/0/1端口分别以access类型加入VLAN100。Ø 另外一个部门的两个用户PC3 和 PC4划分到另一个VLAN 200。Ø 两台相连交换机的端口GE0/0/3,分别以trunk端口加入VLAN 100 和VLAN 200,实现跨交换机的通信。Ø 这样,就可以实现到同一部门的用户PC1和PC3可以互通,不同部门的用户PC2 和 PC4 不能互通了。OK,典型的应用场景就讲完了。各位大侠是否发现上面两个场景中,VLAN和端口数都比较少,而在现实组网中,经常需要配置多个VLAN,多个端口,有什么办法可以快速完成配置吗?下面小编再介绍一下批量配置和快速恢复端口VLAN缺省配置的方法。1、批量创建VLAN< Huawei > system-view [Huawei]vlan batch 2 to 1002、批量端口加入VLAN[Huawei] port-group group-member GigabitEthernet 0/0/10 to GigabitEthernet 0/0/20 [Huawei-port-group]port link-type access [Huawei-port-group]port default vlan 1003、快速恢复端口VLAN缺省配置想要快速恢复端口VLAN的缺省配置,必须要知道什么是缺省配置?华为交换机,缺省情况下所有端口都是只加入VLAN1的。那么下面和小编一起看看3种链路类型下,怎么快速恢复缺省配置呢?Ø access口: 一步搞定,命令是undo port default vlanØ trunk和hybrid口: 三步搞定,先恢复PVID的配置,再删除端口下所有vlan,然后再把缺省的VLAN1 加入。具体命令如下:trunkundo port trunk pvid vlan undo port trunk allow-pass vlan all port trunk allow-pass vlan 1hybridundo port hybrid pvid vlan undo port hybrid vlan all port hybrid untagged vlan 1

交换机VLAN技术-VLAN划分 江湖各位大侠重温了VLAN的基础知识,是否想过4094个VLAN可以怎样划分,哪种方式又是好用简单的?特地整理了一番,给各位大侠把玩把玩。VLAN划分的方式:Ø 基于接口划分VLAN: 根据交换机接口分配VLAN ID。配置简单,可以用于各种场景。Ø 基于MAC划分VLAN:根据报文的源MAC地址分配VLAN ID。经常用在用户位置变化,不需要重新配置VLAN的场景。Ø 基于子网划分VLAN: 根据报文的源IP地址分配VLAN ID。一般用于对同一网段的用户,进行统一管理的场景。Ø 基于协议划分VLAN: 根据报文的协议类型分配VLAN ID。适用于对具有相同应用或服务的用户,进行统一管理的场景。Ø 基于匹配策略划分VLAN:根据指定的策略(譬如匹配报文的源MAC、源IP和端口)分配VLAN ID。适用于对安全性要求比较高的场景。几种划分VLAN的各种方式中,基于接口划分VLAN,是最常用最简单的方式,那么到底怎么配置,怎么使用呢?在配置使用之前,先来和小编回顾一下端口常用的链路类型吧。access:用于交换机和PC相连;trunk:用于交换机和交换机相连;hybrid:即可以用于交换机和PC相连,也可以用于交换机和交换机相连。使用hub链路交换机时,经常使用这种类型的。好了,下面小编以实际组网为例,讲解一下基于接口划分VLAN的配置。场景说明1: 一台交换机两个用户,怎么通过接口划分VLAN从而实现隔离呢(VLAN就是为了广播域隔离,各位大侠没有忘记吧)Ø 先来看看同一网段的两台PC直接和交换机相连,不进行划分VLAN,是否可以ping通呢?从上图可知,是可以ping通的,这是为什么呢?因为缺省情况下,华为交换机的接口都默认加入VLAN 1,两台PC直接和交换机相连,只要属于同一个网段,就可以互通。Ø 那么怎么通过VLAN实现隔离呢?只要把接口加入到不同的VLAN,就可以了。例如交换机GE0/0/1和GE0/0/2端口分别以access类型加入VLAN 10 和VLAN 20 。Ø 此时,两台PC基于接口划分到不同VLAN中,互连不能ping通,实现了隔离。 场景说明2:跨交换机,4个用户,怎么通过接口划分VLAN实现隔离和互通呢?如下图:缺省情况下,4台PC属于同一网段,相互可以ping通。假设PC1和PC2属于同一部门,PC3和PC4属于同一部门。如何通过配置基于接口的VLAN,实现同一部门之间可以互访,不同部门之间不能互访呢?Ø 同一个部门两个用户PC1 和 PC2划分到同一个VLAN100。交换机1的 GE0/0/1和交换机2的GE0/0/1端口分别以access类型加入VLAN100。Ø 另外一个部门的两个用户PC3 和 PC4划分到另一个VLAN 200。Ø 两台相连交换机的端口GE0/0/3,分别以trunk端口加入VLAN 100 和VLAN 200,实现跨交换机的通信。Ø 这样,就可以实现到同一部门的用户PC1和PC3可以互通,不同部门的用户PC2 和 PC4 不能互通了。OK,典型的应用场景就讲完了。各位大侠是否发现上面两个场景中,VLAN和端口数都比较少,而在现实组网中,经常需要配置多个VLAN,多个端口,有什么办法可以快速完成配置吗?下面小编再介绍一下批量配置和快速恢复端口VLAN缺省配置的方法。1、批量创建VLAN< Huawei > system-view [Huawei]vlan batch 2 to 1002、批量端口加入VLAN[Huawei] port-group group-member GigabitEthernet 0/0/10 to GigabitEthernet 0/0/20 [Huawei-port-group]port link-type access [Huawei-port-group]port default vlan 1003、快速恢复端口VLAN缺省配置想要快速恢复端口VLAN的缺省配置,必须要知道什么是缺省配置?华为交换机,缺省情况下所有端口都是只加入VLAN1的。那么下面和小编一起看看3种链路类型下,怎么快速恢复缺省配置呢?Ø access口: 一步搞定,命令是undo port default vlanØ trunk和hybrid口: 三步搞定,先恢复PVID的配置,再删除端口下所有vlan,然后再把缺省的VLAN1 加入。具体命令如下:trunkundo port trunk pvid vlan undo port trunk allow-pass vlan all port trunk allow-pass vlan 1hybridundo port hybrid pvid vlan undo port hybrid vlan all port hybrid untagged vlan 1 -

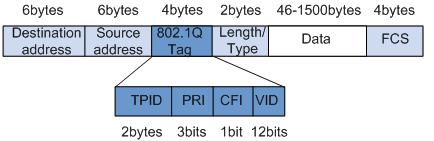

交换机VLAN技术-VLAN基础 相信各位大侠对于VLAN技术的掌握可能已经炉火纯青,但是还是要友情提醒下,不管技术如何高超,时不时的还需要补充下基本功滴(知其然知其所以然)!当然对于初入江湖的小伙伴们来说,这是必修课喔(只有打牢基础,对于VLAN的应用才能得心应手)~~话不多说,开始一段愉悦的VLAN基本功之旅吧!期待。。。。。。什么是VLAN呢?VLAN(Virtual Local Area Network)即虚拟局域网,是将一个物理的LAN在逻辑上划分成多个广播域的通信技术。在1996年3月,IEEE802.1Internetworking委员会结束了对VLAN初期标准的修订工作。新出台的标准进一步完善了VLAN的体系结构,统一了Frame-Tagging方式中不同厂商的标签格式,并制定了VLAN标准在未来一段时间内的发展方向,形成的802.1Q的标准在业界获得了广泛的推广。后来IEEE于1999年颁布了用于标准化VLAN实现方案的802.1Q协议标准草案。802.1Q的出现打破了虚拟网依赖于单一厂商的僵局,从一个侧面推动了VLAN的迅速发展。VLAN的数据帧和传统的以太网数据帧有什么区别呢?IEEE 802.1Q是VLAN的正式标准,在传统的以太网数据帧基础上(源MAC地址字段和协议类型字段之间)增加4个字节的802.1Q Tag。其中,数据帧中的VID(VLAN ID)字段用于标示该数据帧所属的VLAN,数据帧只能在所属VLAN内进行传输。VLAN有哪些作用呢?一张图看懂VLAN的作用:由上图可以看出:通过划分不同的VLAN,VLAN内的主机间可以直接通信,而VLAN间不能直接互通,从而将广播报文限制在一个VLAN内。这里:小编总结了下VLAN技术的优点,一起来看下吧:1.限制广播域:广播域被限制在一个VLAN内,节省了带宽,提高了网络处理能力。2.增强局域网的安全性:不同VLAN内的报文在传输时是相互隔离的,即一个VLAN内的用户不能和其它VLAN内的用户直接通信。3.提高网络的健壮性:故障被限制在一个VLAN内,本VLAN内的故障不会影响其他VLAN的正常工作。4.灵活构建虚拟工作组:用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,网络构建和维护更方便灵活。VLAN数据帧在经过各接口时是如何处理的呢?设备上都有哪些类型的接口呢?跟随小编一起看下吧!Access接口:交换机上用来连接用户主机的接口,它只能连接接入链路(Access Link)。Trunk接口:交换机上用来和其他交换机连接的接口,它只能连接干道链路(Trunk Link)。除此之外,还有一种接口叫Hybrid接口,是交换机上既可以连接用户主机,又可以连接其他交换机的接口。Hybrid接口既可以连接接入链路又可以连接干道链路。注:Hybrid接口和Trunk接口在接收数据时,处理方法是一样的。唯一不同之处在于:发送数据时,Hybrid接口可以允许多个VLAN的报文发送时不打标签,而Trunk接口只允许缺省VLAN的报文发送时不打标签。接口类型不同,交换机对VLAN数据帧的处理过程也不同。具体处理方式如下:1、Access接口 2、Trunk接口3、Hybrid接口为了帮助小伙伴们更好地理解报文的处理方式,还可以通过下面的表格来学习!!!

交换机VLAN技术-VLAN基础 相信各位大侠对于VLAN技术的掌握可能已经炉火纯青,但是还是要友情提醒下,不管技术如何高超,时不时的还需要补充下基本功滴(知其然知其所以然)!当然对于初入江湖的小伙伴们来说,这是必修课喔(只有打牢基础,对于VLAN的应用才能得心应手)~~话不多说,开始一段愉悦的VLAN基本功之旅吧!期待。。。。。。什么是VLAN呢?VLAN(Virtual Local Area Network)即虚拟局域网,是将一个物理的LAN在逻辑上划分成多个广播域的通信技术。在1996年3月,IEEE802.1Internetworking委员会结束了对VLAN初期标准的修订工作。新出台的标准进一步完善了VLAN的体系结构,统一了Frame-Tagging方式中不同厂商的标签格式,并制定了VLAN标准在未来一段时间内的发展方向,形成的802.1Q的标准在业界获得了广泛的推广。后来IEEE于1999年颁布了用于标准化VLAN实现方案的802.1Q协议标准草案。802.1Q的出现打破了虚拟网依赖于单一厂商的僵局,从一个侧面推动了VLAN的迅速发展。VLAN的数据帧和传统的以太网数据帧有什么区别呢?IEEE 802.1Q是VLAN的正式标准,在传统的以太网数据帧基础上(源MAC地址字段和协议类型字段之间)增加4个字节的802.1Q Tag。其中,数据帧中的VID(VLAN ID)字段用于标示该数据帧所属的VLAN,数据帧只能在所属VLAN内进行传输。VLAN有哪些作用呢?一张图看懂VLAN的作用:由上图可以看出:通过划分不同的VLAN,VLAN内的主机间可以直接通信,而VLAN间不能直接互通,从而将广播报文限制在一个VLAN内。这里:小编总结了下VLAN技术的优点,一起来看下吧:1.限制广播域:广播域被限制在一个VLAN内,节省了带宽,提高了网络处理能力。2.增强局域网的安全性:不同VLAN内的报文在传输时是相互隔离的,即一个VLAN内的用户不能和其它VLAN内的用户直接通信。3.提高网络的健壮性:故障被限制在一个VLAN内,本VLAN内的故障不会影响其他VLAN的正常工作。4.灵活构建虚拟工作组:用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,网络构建和维护更方便灵活。VLAN数据帧在经过各接口时是如何处理的呢?设备上都有哪些类型的接口呢?跟随小编一起看下吧!Access接口:交换机上用来连接用户主机的接口,它只能连接接入链路(Access Link)。Trunk接口:交换机上用来和其他交换机连接的接口,它只能连接干道链路(Trunk Link)。除此之外,还有一种接口叫Hybrid接口,是交换机上既可以连接用户主机,又可以连接其他交换机的接口。Hybrid接口既可以连接接入链路又可以连接干道链路。注:Hybrid接口和Trunk接口在接收数据时,处理方法是一样的。唯一不同之处在于:发送数据时,Hybrid接口可以允许多个VLAN的报文发送时不打标签,而Trunk接口只允许缺省VLAN的报文发送时不打标签。接口类型不同,交换机对VLAN数据帧的处理过程也不同。具体处理方式如下:1、Access接口 2、Trunk接口3、Hybrid接口为了帮助小伙伴们更好地理解报文的处理方式,还可以通过下面的表格来学习!!! -

交换机维护秘籍-端口隔离 话说张飞接到诸葛神人下达的保障中军大营信息安全的军令后,不禁大为挠头。幸得姜维提醒,才想起诸葛神人留的第二个锦囊。两人打开锦囊,定睛观看,只见锦帛上书:两军对垒,信息至上,保障安全,唯有隔离。张飞瞪着虎目环眼,一脸茫然:“维维老弟,丞相的锦囊暗藏什么玄机,你造不?”姜维呵呵一笑:“飞飞不要捉急,且听我慢慢道来。下图是我军的大营分布图。飞飞你看,我军的中军大营、士兵大营和辎重大营同属于一个VLAN且位于相同网段。默认情况下,三个大营可以互相访问。现在,丞相要求咱们在不改变我军网段规划和VLAN规划的情况下,实现:1) 中军大营和士兵大营不能互相访问; 2) 中军大营可以访问辎重大营,但辎重大营不能访问中军大营,且辎重大营和士兵大营始终可以互相访问。那么,该如何实现呢?这就需要咱们祭出端口隔离这个大招啦。此招一出,威力无穷,必然能够完成丞相军令,到时候丞相肯定夸你是个爱学习、肯动脑的好孩子,哈哈哈哈!”姜维调侃完张飞后,开心得哈哈大笑。张飞假装愠怒:“维维老弟,别臭美了,你快告诉我怎么配置端口隔离吧!” “好,长话短说。说到端口隔离,就要引入端口隔离组的概念,交换机的端口可以加入到特定的端口隔离组中,同一端口隔离组的端口之间互相隔离,不同端口隔离组的端口之间不隔离。因此,要完成丞相的军令,配置思路其实非常简单。如下图所示,在交换机上将端口GE0/0/1和GE0/0/2加入同一个端口隔离组,GE0/0/3不加入端口隔离组或者加入另一个端口隔离组就OK了。 配置步骤如下:<Huawei> system-view [Huawei] sysname Switch [Switch] interface gigabitEthernet 0/0/1 [Switch-GigabitEthernet0/0/1] port link-type access [Switch-GigabitEthernet0/0/1] port default vlan 10 [Switch-GigabitEthernet0/0/1] port-isolate enable group 5 //端口GE0/0/1加入到端口隔离组5 [Switch-GigabitEthernet0/0/1] quit [Switch] interface gigabitEthernet 0/0/2 [Switch-GigabitEthernet0/0/2] port link-type access [Switch-GigabitEthernet0/0/2] port default vlan 10 [Switch-GigabitEthernet0/0/2] port-isolate enable group 5 //端口GE0/0/2加入到端口隔离组5 [Switch-GigabitEthernet0/0/2] quit [Switch] interface gigabitEthernet 0/0/3 [Switch-GigabitEthernet0/0/3] port link-type access [Switch-GigabitEthernet0/0/3] port default vlan 10 //端口GE0/0/3不加入端口隔离组 [Switch-GigabitEthernet0/0/3] quit 完成配置后,端口GE0/0/1和GE0/0/2就加入同一个端口隔离组,端口GE0/0/3不加入任何端口隔离组。这样,中军大营和士兵大营就不能互相访问了,但中军大营和辎重大营、士兵大营和辎重大营仍然可以互相访问。”江湖小贴士:如何查看端口隔离组的配置信息呢?执行命令display port-isolate group { group-id| all }命令就可以查看端口隔离组的配置信息啦。 张飞闻言大喜,不过他心中还压着一个小包袱:“维维老弟,丞相还要咱们实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营。这个问题也能用端口隔离解决吗?”姜维微微一笑,淡定地说:“端口隔离既然是大招,当然不仅仅只有端口隔离组这件杀器喽,它的武器库里还要另外一件杀器——单向隔离,正好解决你提的这个问题。”张飞有点不相信,怀疑地说:“神马是单向隔离?有这么神奇吗?”姜维笑着说:“单向隔离,顾名思义,只在单个方向上进行信息隔离。举个栗子,在接口A上配置它与接口B之间单向隔离,则从接口A发送的报文不能到达接口B,但从接口B发送的报文可以到达接口A。就拿你提的这个问题来说吧,要实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营,就可以使用单向隔离功能。如下图所示,在端口GE0/0/3上配置单向隔离功能,并指定隔离的端口是GE0/0/1,这样,GE0/0/3上发出的报文不能到达GE0/0/1,而GE0/0/1发出的报文可以到达GE0/0/3,从而实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营。配置步骤如下:[Switch] interface GigabitEthernet 0/0/3 [Switch-GigabitEthernet0/0/3] am isolate gigabitethernet 0/0/1 //在GE0/0/3上配置端口隔离功能,并指定隔离的端口是GE0/0/1 [Switch-GigabitEthernet0/0/3] quit配置单向隔离大功告成,看,就是这么简单!”张飞按照诸葛神人的锦囊,轻轻松松地在交换机上配置了端口隔离功能,经过验证,中军大营果然不能与士兵大营互相访问,且辎重大营不能访问中军大营。 第二天,张飞美滋滋地等着诸葛神人的表扬,不料,诸葛神人却告诉张飞:“飞飞,端口GE0/0/1与端口GE0/0/2现在是二层隔离,虽然ARP啥的无法透传过来,但是通过VLAN内Proxy ARP功能,中军大营与士兵大营仍然能够借助自己的网关实现三层互访,这就是所谓的二层隔离但是三层不隔离。”张飞有点小郁闷:“丞相,管它二层隔离三层隔离,只要能实现信息隔离不就行了?反正我现在看不出来二层隔离和三层隔离有啥区别。”诸葛神人不慌不忙地摇着鹅毛扇:“事实胜于雄辩。我们做个小实验,你就完全明白了。实验过程如下:步骤1如下图所示,取中军大营的主机PC1和士兵大营中的主机PC2,在PC1和PC2加入同一个端口隔离组条件下,用PC1和PC2互相Ping对方,结果两者无法互相Ping通,说明端口隔离功能起了作用。 在PC1 Ping PC2的过程中,在交换机上抓取经过GE0/0/1和GE0/0/2的报文。l GE0/0/1的抓包信息如图所示:抓包信息显示,PC1发送了ARP请求报文(绿线框围住的Protocol为ARP的报文)后,并没有收到来自PC2的ARP应答报文。 l GE0/0/2的抓包信息如图所示:抓包信息显示, PC2并没有收到来自PC1的ARP请求报文。 结论 综合GE0/0/1和GE0/0/2的抓包信息,说明了PC1发送的ARP请求报文无法通过交换机透传到PC2上,这样,PC1和PC2之间就无法完成ARP学习过程,两者之间也就无法实现相互访问。 步骤2 PC1和PC2上配置的网关是VLANIF10的IP地址:10.10.10.250/24,我们在VLANIF10上使能VLAN内Proxy ARP功能。步骤如下:[Switch] interface vlanif 10 [Switch-Vlanif10] ip address 10.10.10.250 24 [Switch-Vlanif10] arp-proxy inner-sub-vlan-proxy enable //在VLANIF10上使能VLAN内Proxy ARP功能 [Switch-Vlanif10] quit 然后用PC1和PC2互相Ping对方,结果两者可以互相Ping通,这说明端口隔离功能失效了。这是怎么回事呢?让我们来抓包分析一下。l GE0/0/1的抓包信息如图所示: 首先,PC1发送ARP请求报文,寻找PC2的MAC地址(如黄线标注)。其次,VLANIF10作为ARP代理,代替PC2发送ARP应答报文(如蓝线标注。注意:4c1f-cc6b-263c是VLANIF10的MAC地址)。然后,PC1收到来自VLANIF10的ARP应答报文后,把ARP表项中PC2的MAC地址修改为VLANIF10的MAC地址,如下图所示。最后,PC1发送到PC2的Ping Request报文(如绿线标注)。下图是Ping Request报文信息, Ping Request报文的目的MAC地址是VLANIF10的MAC地址(如黄线标注),可见,Ping Request报文会首先发送到VLANIF10上。 江湖小贴士:如何查看VLANIF10的MAC地址呢?在交换机上执行display arp all命令就可以查看VLANIF10的ARP表项,ARP表项中包含VLANIF10的MAC地址。如下图所示。 l GE0/0/2的抓包信息如图所示:首先,VLANIF10发送ARP请求报文,寻找PC2的MAC地址(如黄线标注)。其次,VLANIF10收到来自PC2的ARP应答报文,获取了PC2的MAC地址(如蓝线标注)。最后,VLANIF10将收到的来自PC1的ARP Request报文转发到PC2(如绿线所示)。结论 综合GE0/0/1和GE0/0/2的抓包信息可以看出, PC1发送的Ping Request报文会发送到VLANIF10进行三层转发,而不是进行二层转发。PC2回应PC1的Ping Reply报文也同样进行三层转发,本帖不再赘述。 张飞嚷道:“哇,PC1和PC2之间果然能够通过三层进行通信。那么,丞相,如何实现PC1和PC2二三层都隔离呢?”诸葛神人微微一笑:“很简单,只需要在系统视图下执行port-isolate mode all命令即可实现二三层都隔离。让我们再次实验一下。实验步骤如下:步骤1 在接口VLANIF10下保留VLAN内Proxy ARP功能的配置的同时,在系统视图下执行port-isolate mode all命令。[Switch] port-isolate mode all //指定端口隔离模式为二层三层都隔离步骤2 用PC1和PC2互相Ping对方,结果两者不能互相Ping通。抓包分析一下PC1和PC2无法互相Ping通的原因。l GE0/0/1的抓包信息如图所示:抓包信息显示,PC1发送ARP请求报文,收到来自接口VLANIF10的ARP应答报文。PC1发送Ping Request报文到VLANIF10进行三层转发。 l GE0/0/2的抓包信息如图所示:抓包信息显示,VLANIF10没有发送ARP请求报文寻找PC2的MAC地址,也没有把PC1发送的ARP Request报文转发到PC2。 结论 VLANIF10并没有转发来自PC1的ARP Request报文,这样,PC1和PC2之间也就无法实现三层互访了。 飞飞你看,只是增加了一个小小的配置,端口隔离功能就又王者归来了!”张飞信服地点了点头,赞叹道:“不愧是丞相呀,果然神机妙算!不过丞相,你看现在我们在交换机上配置了这么多端口隔离的命令,万一日后我们不需要端口隔离功能了,一条一条删除这些命令多麻烦呀!”诸葛神人夸奖张飞:“谁说飞飞有勇无谋?这个想法就很动脑子。其实,在系统视图下执行clear configuration port-isolate命令就可以一键式清除设备上所有的端口隔离配置,包括端口隔离组、端口单向隔离和隔离模式相关配置。不过,飞飞,由于执行clear configuration port-isolate命令一键式清除的命令数量比较多,可能会影响其他业务,在使用时一定要谨慎哦!”张飞哈哈大笑,说:“丞相,你放心吧,你不知道俺是粗中有细吗?哈哈!”诸葛神人笑着说:“飞飞进步越来越大了。不过最近我军又购置了一批华为交换机,这批交换机型号、传输能力都各有不同,而这些交换机需要分布在各个营寨,与之前购买的那台交换机直接相连。现在我们想要相连交换机的接口之间的参数一致,从而保证数据能够正常传输,我们该怎么配置,飞飞你造吗?” 正在张飞丈二和尚摸不着头脑的时候,不知姜维什么时候从后面走了过来,拍了拍张飞的肩膀:“飞飞,你忘了丞相还有第三个锦囊妙计?”张飞大笑,“速取第三个锦囊。” 欲知后事如何,请听下回分解。

交换机维护秘籍-端口隔离 话说张飞接到诸葛神人下达的保障中军大营信息安全的军令后,不禁大为挠头。幸得姜维提醒,才想起诸葛神人留的第二个锦囊。两人打开锦囊,定睛观看,只见锦帛上书:两军对垒,信息至上,保障安全,唯有隔离。张飞瞪着虎目环眼,一脸茫然:“维维老弟,丞相的锦囊暗藏什么玄机,你造不?”姜维呵呵一笑:“飞飞不要捉急,且听我慢慢道来。下图是我军的大营分布图。飞飞你看,我军的中军大营、士兵大营和辎重大营同属于一个VLAN且位于相同网段。默认情况下,三个大营可以互相访问。现在,丞相要求咱们在不改变我军网段规划和VLAN规划的情况下,实现:1) 中军大营和士兵大营不能互相访问; 2) 中军大营可以访问辎重大营,但辎重大营不能访问中军大营,且辎重大营和士兵大营始终可以互相访问。那么,该如何实现呢?这就需要咱们祭出端口隔离这个大招啦。此招一出,威力无穷,必然能够完成丞相军令,到时候丞相肯定夸你是个爱学习、肯动脑的好孩子,哈哈哈哈!”姜维调侃完张飞后,开心得哈哈大笑。张飞假装愠怒:“维维老弟,别臭美了,你快告诉我怎么配置端口隔离吧!” “好,长话短说。说到端口隔离,就要引入端口隔离组的概念,交换机的端口可以加入到特定的端口隔离组中,同一端口隔离组的端口之间互相隔离,不同端口隔离组的端口之间不隔离。因此,要完成丞相的军令,配置思路其实非常简单。如下图所示,在交换机上将端口GE0/0/1和GE0/0/2加入同一个端口隔离组,GE0/0/3不加入端口隔离组或者加入另一个端口隔离组就OK了。 配置步骤如下:<Huawei> system-view [Huawei] sysname Switch [Switch] interface gigabitEthernet 0/0/1 [Switch-GigabitEthernet0/0/1] port link-type access [Switch-GigabitEthernet0/0/1] port default vlan 10 [Switch-GigabitEthernet0/0/1] port-isolate enable group 5 //端口GE0/0/1加入到端口隔离组5 [Switch-GigabitEthernet0/0/1] quit [Switch] interface gigabitEthernet 0/0/2 [Switch-GigabitEthernet0/0/2] port link-type access [Switch-GigabitEthernet0/0/2] port default vlan 10 [Switch-GigabitEthernet0/0/2] port-isolate enable group 5 //端口GE0/0/2加入到端口隔离组5 [Switch-GigabitEthernet0/0/2] quit [Switch] interface gigabitEthernet 0/0/3 [Switch-GigabitEthernet0/0/3] port link-type access [Switch-GigabitEthernet0/0/3] port default vlan 10 //端口GE0/0/3不加入端口隔离组 [Switch-GigabitEthernet0/0/3] quit 完成配置后,端口GE0/0/1和GE0/0/2就加入同一个端口隔离组,端口GE0/0/3不加入任何端口隔离组。这样,中军大营和士兵大营就不能互相访问了,但中军大营和辎重大营、士兵大营和辎重大营仍然可以互相访问。”江湖小贴士:如何查看端口隔离组的配置信息呢?执行命令display port-isolate group { group-id| all }命令就可以查看端口隔离组的配置信息啦。 张飞闻言大喜,不过他心中还压着一个小包袱:“维维老弟,丞相还要咱们实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营。这个问题也能用端口隔离解决吗?”姜维微微一笑,淡定地说:“端口隔离既然是大招,当然不仅仅只有端口隔离组这件杀器喽,它的武器库里还要另外一件杀器——单向隔离,正好解决你提的这个问题。”张飞有点不相信,怀疑地说:“神马是单向隔离?有这么神奇吗?”姜维笑着说:“单向隔离,顾名思义,只在单个方向上进行信息隔离。举个栗子,在接口A上配置它与接口B之间单向隔离,则从接口A发送的报文不能到达接口B,但从接口B发送的报文可以到达接口A。就拿你提的这个问题来说吧,要实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营,就可以使用单向隔离功能。如下图所示,在端口GE0/0/3上配置单向隔离功能,并指定隔离的端口是GE0/0/1,这样,GE0/0/3上发出的报文不能到达GE0/0/1,而GE0/0/1发出的报文可以到达GE0/0/3,从而实现中军大营可以访问辎重大营,但辎重大营不能访问中军大营。配置步骤如下:[Switch] interface GigabitEthernet 0/0/3 [Switch-GigabitEthernet0/0/3] am isolate gigabitethernet 0/0/1 //在GE0/0/3上配置端口隔离功能,并指定隔离的端口是GE0/0/1 [Switch-GigabitEthernet0/0/3] quit配置单向隔离大功告成,看,就是这么简单!”张飞按照诸葛神人的锦囊,轻轻松松地在交换机上配置了端口隔离功能,经过验证,中军大营果然不能与士兵大营互相访问,且辎重大营不能访问中军大营。 第二天,张飞美滋滋地等着诸葛神人的表扬,不料,诸葛神人却告诉张飞:“飞飞,端口GE0/0/1与端口GE0/0/2现在是二层隔离,虽然ARP啥的无法透传过来,但是通过VLAN内Proxy ARP功能,中军大营与士兵大营仍然能够借助自己的网关实现三层互访,这就是所谓的二层隔离但是三层不隔离。”张飞有点小郁闷:“丞相,管它二层隔离三层隔离,只要能实现信息隔离不就行了?反正我现在看不出来二层隔离和三层隔离有啥区别。”诸葛神人不慌不忙地摇着鹅毛扇:“事实胜于雄辩。我们做个小实验,你就完全明白了。实验过程如下:步骤1如下图所示,取中军大营的主机PC1和士兵大营中的主机PC2,在PC1和PC2加入同一个端口隔离组条件下,用PC1和PC2互相Ping对方,结果两者无法互相Ping通,说明端口隔离功能起了作用。 在PC1 Ping PC2的过程中,在交换机上抓取经过GE0/0/1和GE0/0/2的报文。l GE0/0/1的抓包信息如图所示:抓包信息显示,PC1发送了ARP请求报文(绿线框围住的Protocol为ARP的报文)后,并没有收到来自PC2的ARP应答报文。 l GE0/0/2的抓包信息如图所示:抓包信息显示, PC2并没有收到来自PC1的ARP请求报文。 结论 综合GE0/0/1和GE0/0/2的抓包信息,说明了PC1发送的ARP请求报文无法通过交换机透传到PC2上,这样,PC1和PC2之间就无法完成ARP学习过程,两者之间也就无法实现相互访问。 步骤2 PC1和PC2上配置的网关是VLANIF10的IP地址:10.10.10.250/24,我们在VLANIF10上使能VLAN内Proxy ARP功能。步骤如下:[Switch] interface vlanif 10 [Switch-Vlanif10] ip address 10.10.10.250 24 [Switch-Vlanif10] arp-proxy inner-sub-vlan-proxy enable //在VLANIF10上使能VLAN内Proxy ARP功能 [Switch-Vlanif10] quit 然后用PC1和PC2互相Ping对方,结果两者可以互相Ping通,这说明端口隔离功能失效了。这是怎么回事呢?让我们来抓包分析一下。l GE0/0/1的抓包信息如图所示: 首先,PC1发送ARP请求报文,寻找PC2的MAC地址(如黄线标注)。其次,VLANIF10作为ARP代理,代替PC2发送ARP应答报文(如蓝线标注。注意:4c1f-cc6b-263c是VLANIF10的MAC地址)。然后,PC1收到来自VLANIF10的ARP应答报文后,把ARP表项中PC2的MAC地址修改为VLANIF10的MAC地址,如下图所示。最后,PC1发送到PC2的Ping Request报文(如绿线标注)。下图是Ping Request报文信息, Ping Request报文的目的MAC地址是VLANIF10的MAC地址(如黄线标注),可见,Ping Request报文会首先发送到VLANIF10上。 江湖小贴士:如何查看VLANIF10的MAC地址呢?在交换机上执行display arp all命令就可以查看VLANIF10的ARP表项,ARP表项中包含VLANIF10的MAC地址。如下图所示。 l GE0/0/2的抓包信息如图所示:首先,VLANIF10发送ARP请求报文,寻找PC2的MAC地址(如黄线标注)。其次,VLANIF10收到来自PC2的ARP应答报文,获取了PC2的MAC地址(如蓝线标注)。最后,VLANIF10将收到的来自PC1的ARP Request报文转发到PC2(如绿线所示)。结论 综合GE0/0/1和GE0/0/2的抓包信息可以看出, PC1发送的Ping Request报文会发送到VLANIF10进行三层转发,而不是进行二层转发。PC2回应PC1的Ping Reply报文也同样进行三层转发,本帖不再赘述。 张飞嚷道:“哇,PC1和PC2之间果然能够通过三层进行通信。那么,丞相,如何实现PC1和PC2二三层都隔离呢?”诸葛神人微微一笑:“很简单,只需要在系统视图下执行port-isolate mode all命令即可实现二三层都隔离。让我们再次实验一下。实验步骤如下:步骤1 在接口VLANIF10下保留VLAN内Proxy ARP功能的配置的同时,在系统视图下执行port-isolate mode all命令。[Switch] port-isolate mode all //指定端口隔离模式为二层三层都隔离步骤2 用PC1和PC2互相Ping对方,结果两者不能互相Ping通。抓包分析一下PC1和PC2无法互相Ping通的原因。l GE0/0/1的抓包信息如图所示:抓包信息显示,PC1发送ARP请求报文,收到来自接口VLANIF10的ARP应答报文。PC1发送Ping Request报文到VLANIF10进行三层转发。 l GE0/0/2的抓包信息如图所示:抓包信息显示,VLANIF10没有发送ARP请求报文寻找PC2的MAC地址,也没有把PC1发送的ARP Request报文转发到PC2。 结论 VLANIF10并没有转发来自PC1的ARP Request报文,这样,PC1和PC2之间也就无法实现三层互访了。 飞飞你看,只是增加了一个小小的配置,端口隔离功能就又王者归来了!”张飞信服地点了点头,赞叹道:“不愧是丞相呀,果然神机妙算!不过丞相,你看现在我们在交换机上配置了这么多端口隔离的命令,万一日后我们不需要端口隔离功能了,一条一条删除这些命令多麻烦呀!”诸葛神人夸奖张飞:“谁说飞飞有勇无谋?这个想法就很动脑子。其实,在系统视图下执行clear configuration port-isolate命令就可以一键式清除设备上所有的端口隔离配置,包括端口隔离组、端口单向隔离和隔离模式相关配置。不过,飞飞,由于执行clear configuration port-isolate命令一键式清除的命令数量比较多,可能会影响其他业务,在使用时一定要谨慎哦!”张飞哈哈大笑,说:“丞相,你放心吧,你不知道俺是粗中有细吗?哈哈!”诸葛神人笑着说:“飞飞进步越来越大了。不过最近我军又购置了一批华为交换机,这批交换机型号、传输能力都各有不同,而这些交换机需要分布在各个营寨,与之前购买的那台交换机直接相连。现在我们想要相连交换机的接口之间的参数一致,从而保证数据能够正常传输,我们该怎么配置,飞飞你造吗?” 正在张飞丈二和尚摸不着头脑的时候,不知姜维什么时候从后面走了过来,拍了拍张飞的肩膀:“飞飞,你忘了丞相还有第三个锦囊妙计?”张飞大笑,“速取第三个锦囊。” 欲知后事如何,请听下回分解。